Ledger Empfangsadressen Manipulation

Kürzlich sorgte die Offenlegung einer Möglichkeit zur Manipulation von Empfangsadressen bei Ledger Hardware Wallets für Aufruhr. Auch diese Seite erhielt Anfragen von Hardware Wallet Besitzern, die nun Angst um ihre Coins haben.

Vorab ist wichtig zu betonen, dass dies keine Sicherheitslücke der Ledger Hardware Wallet ist. Ledger Benutzer sind nicht gefährdet, solange sie ihre neue Empfangsadresse auf ihrem Gerät verifizieren, wenn sie sie teilen, um Geld zu erhalten. Soweit Ledger bekannt ist, hat noch nie ein Benutzer durch diese Art des Angriffs Coins verloren.

Einige Hintergrundinformationen

Hardware Wallets wurden entwickelt, weil Computer nicht als sicher gelten können. Eine Malware oder ein Virus könnte die Empfängeradresse auf einem Computer durch eine andere ersetzen und den Benutzer dazu verleiten, Gelder an einen unbeabsichtigten Dritten (möglicherweise den Angreifer) zu senden.

Hardware Wallets bieten eine Isolationsschicht zwischen dem Computer und dem Seed (den privaten Schlüsseln). Der Benutzer muss jedoch immer darauf achten, dass er bei der Transaktion Coins an die richtige Adresse sendet.

Proof of Concept

Die Durchführbarkeit des Angriffs wurde in einem Proof of Concept veröffentlicht: Ledger Receive Address Attack.

Die Durchführbarkeit des Angriffs wurde in einem Proof of Concept veröffentlicht: Ledger Receive Address Attack.

Darin ist beschrieben, dass durch einfaches Ändern des Quellcodes der Ledger Wallet für Bitcoin Chrome Erweiterung die Empfangsadresse manipuliert werden kann.

Dadurch könnte beispielsweise ein Angreifer anstatt die durch die Hardware Wallet sicher generierte Adresse seine Adresse einfügen. Das hat dann zur Folge, dass die Coins nicht an die Hardware Wallet gesendet werden, sondern direkt in die Wallet des Angreifers.

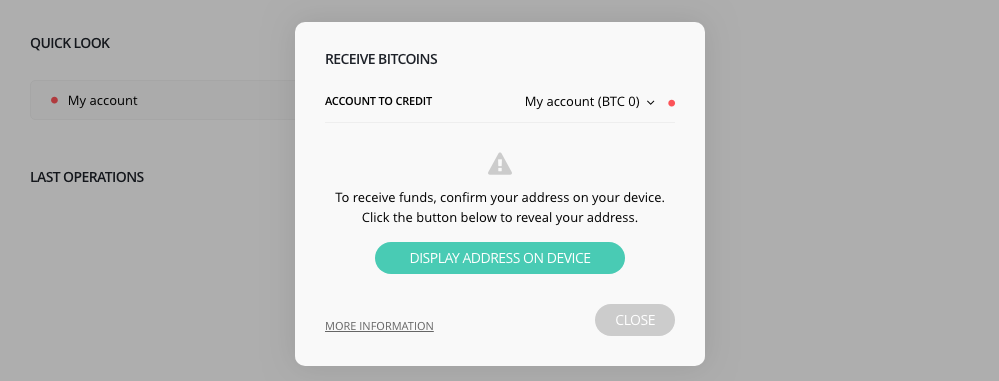

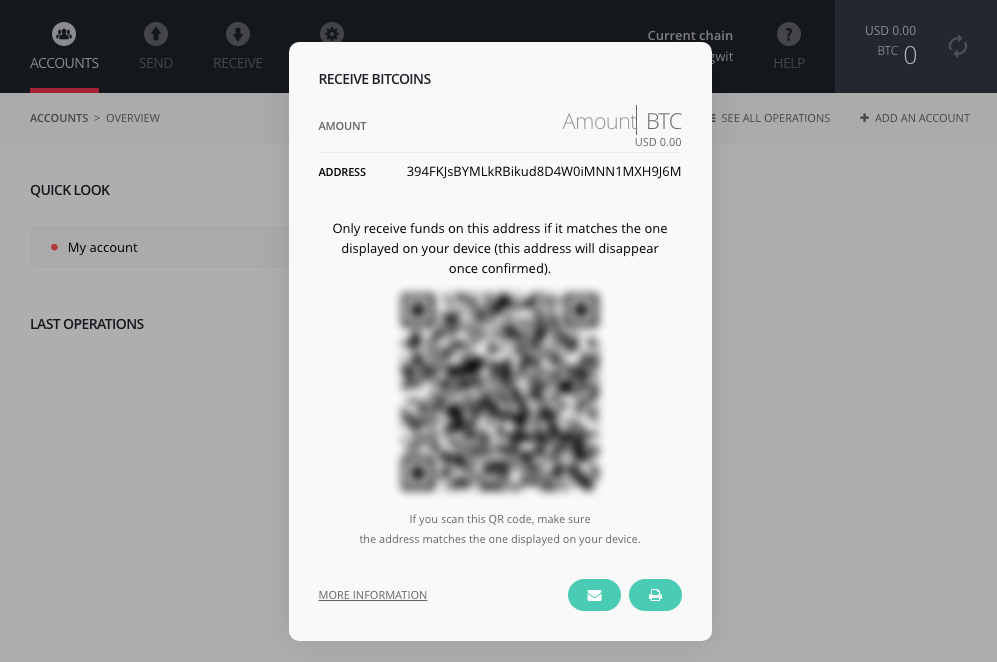

Für den normalen Anwender ist das auf den ersten Blick nicht sofort erkennbar. Er müsste den Monitor Button betätigen (dritter von links, siehe Bild rechts), der es ihm ermöglicht, die Empfangsadresse auf seinem Ledger Gerät anzuzeigen. Wenn der Benutzer auf dieses Symbol klickt, wird die korrekte Adresse von der Wallet generiert und auf dem Bildschirm der Ledger Hardware Wallet angezeigt. Dies ist die einzige Information, der man vertrauen kann.

Nur wenn diese Adresse mit der auf dem Bildschirm des PCs übereinstimmt kann man sich sicher sein, dass die Adresse auf dem PC Bildschirm nicht manipuliert wurde.

Ergriffene Maßnahmen von Ledger

Um auch zukünftig eine einfache und sichere Möglichkeit zur Verwaltung der Krypto-Anlagen zu ermöglichen und jeglichen Missbrauch zu vermeiden, hat Ledger einige Maßnahmen ergriffen:

- Software-Update: Die Ledger Wallet für Bitcoin erhielt ein Update, dass es zwingend notwendig macht, die Empfangsadresse auf der Hardware Wallet zu bestätigen.

- Klick auf den Button zeigt die Adresse auf dem Bildschirm und der Hardware Wallet an

- Stimmen die Adressen überein, ist es sicher an diese etwas zu senden

- Verbessertes Bug Bounty Programm: Damit Sicherheitsforscher zukünftig weiterhin die entdeckten Lücken nicht missbrauchen sondern melden, wurde das Bug Bounty Programm schneller und effizienter gemacht.

- Bildung: Es sind weitere Ressourcen und Materialien geplant, um die Gemeinschaft über die Bedrohungen aufzuklären, denen sie ausgesetzt sind, und darüber, wie sie die Coins am besten schützen können.

Fazit

Abschließend kann man sagen, dass dies kein Fehler des Gerät selbst oder der Ledger-Applikationen ist. Aber wenn die Software auf einem kompromittierten Computer verwendet wird, besteht die Möglichkeit, für diesen Angriff anfällig zu sein.

Der wirkliche Nachteil ist, dass Ledger die Tatsache vermarktet, dass jeder sicher ist, der die Hardware Wallet auch auf infizierten Computern benutzt. Dies trifft zumindest mit der aktuellen Software nicht 100% zu. Es wurde nun aber bereits mehrfach auf die neue Software hingewiesen, die alle Coins vereinen soll und losgelöst von Chrome funktionieren wird und eine Verifizierung der Adresse zwingend macht.

Die gute Nachricht ist, dass eine einfache Sicherheitsüberprüfung der Empfangsadresse auf dem Bildschirm der Hardware Wallet genügt: Wenn sie mit derjenigen übereinstimmt, die deine Wallet App zeigt, bist du sicher.

Keine Kommentare vorhanden